- Mail:

- info@digital4pro.com

Technologies

30 Novembre 2021

Le tecnologie IoT, l’intelligenza artificiale, la robotica, la realtà virtuale ed aumentata come l’analisi dei Big Data e l’elaborazione video stanno mettendo in crisi le attuali […]

23 Novembre 2021

In un sistema cellulare, al centro di ciascuna cella si trova una BS (Base Station). La stazione base include un’antenna, un sistema di controllo e una […]

16 Novembre 2021

Anche le organizzazioni che, nella teoria, comprendono l’importanza della sicurezza spesso inciampano quando si tratta di sposare le iniziative di sicurezza con i loro processi di […]

2 Novembre 2021

La logistica è destinata a fare un utilizzo sempre più massivo di tecnologie come Blockchain, IoT e AI. Abbiamo già parlato dei contesti nei quali una […]

19 Ottobre 2021

Le organizzazioni smart sono consapevoli del fatto che funzionare in modo sicuro è la chiave del successo nel panorama competitivo di oggi. Spostare la cultura del […]

12 Ottobre 2021

La contabilità analitica Le metodologie di calcolo dei costi rappresentano una dimensione specifica del sistema di contabilità analitica del quale le organizzazioni si dotano per operare, […]

5 Ottobre 2021

Dietro ai ransomware non troviamo hacker isolati, ma organizzazioni criminali complesse in grado di gestire, dopo aver colpito il nostro computer, il pagamento del riscatto attraverso […]

30 Settembre 2021

Blocchi funzionali Le funzioni di un Data Center possono essere suddivise in tre categorie principali: impianto di alimentazione, impianto di raffreddamento e spazio IT. I moduli […]

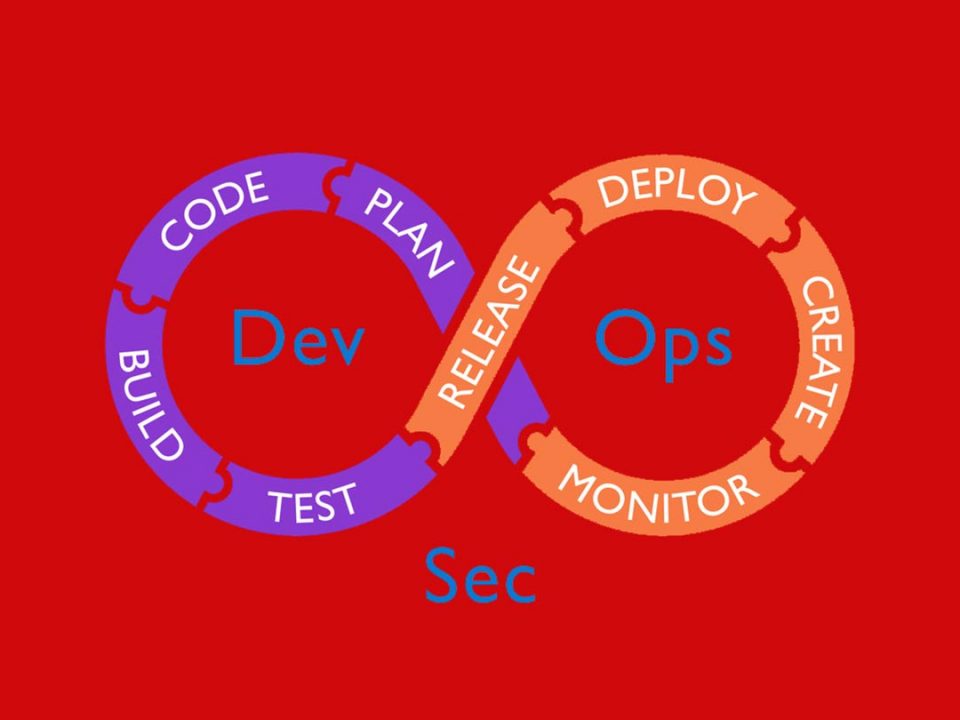

28 Settembre 2021

Mentre le tecnologie, i processi e, soprattutto, i cambiamenti culturali portati da DevOps hanno migliorato la capacità dei team di sviluppo software di generare prodotti affidabili […]

31 Agosto 2021

L’arrivo del covid ha velocizzato la digitalizzazione di molte piccole e medie imprese(PMI), che altrimenti non lo avrebbero fatto in tempi brevi. Per le PMI ha […]

27 Luglio 2021

Nei precedenti appuntamenti dedicati a DevOps (tra gli altri segnaliamo DevOps compie 10 anni, DevOps: Dalle macchine virtuali ai container, Un’organizzazione DevOps, DevOps: La cultura, DevOps: […]

6 Luglio 2021

Come sottolineano tutti i report sullo stato degli attacchi cyber, le organizzazioni criminali sono diventate sempre più audaci. Il passaggio fondamentale è l’aver abbandonato come target […]

29 Giugno 2021

Con l’aggiornamento dei suoi dispositivi ad iOS 14.5, Apple ha integrato la funzione ATT(App Tracking Transparency), che impone alle app di richiedere un esplicito permesso per […]

22 Giugno 2021

Nel nostro articolo La storia di internet abbiamo visto come Eisenhower, il presidente americano che da generale aveva guidato lo sbarco in Normandia per sconfiggere i […]

15 Giugno 2021

Nel nostro viaggio nelle organizzazioni DevOps, ci occupiamo dell’ultima iniziale dell’acronimo CALMS (Culture, Automation, Lean, Measurement e Sharing); ci occupiamo dello Sharing. Per ridurre il time-to-market, […]

8 Giugno 2021

Nel nostro articolo Innovazione – Il modello Technology Push abbiamo visto come l’approccio Technology Push, nato negli anni ’40 del secolo scorso, attribuisca all’attività di ricerca […]

1 Giugno 2021

Le radiazioni elettromagnetiche generate dai sistemi cellulari (e quindi anche dal 5G) rientrano nell’intervallo di frequenze associato alle radiazioni non ionizzanti. Ciò vuol dire che l’energia […]

25 Maggio 2021

Introduzione Gli elevati costi energetici hanno imposto l’implementazione nei Data Center di strategie di contenimento dell’aria calda e dell’aria fredda. Oltre all’efficienza energetica, il contenimento consente […]

18 Maggio 2021

Nel nostro viaggio nelle organizzazioni DevOps, ci occupiamo della quarta iniziale dell’acronimo CALMS (Culture, Automation, Lean, Measurement e Sharing); ci occupiamo del Measurement. La cultura della […]

11 Maggio 2021

Cosa sono i Data Lake Nel nostro articolo Big Data as a Service abbiamo parlato di come, in conseguenza della tendenza di crescita nella domanda di […]